Vos processus sont-ils prêts pour l'IA ?

De l'audit à l'intégration d'agents IA opérationnels, Apsodia accompagne les PME françaises avec des résultats mesurables.

Nous utilisons des cookies pour améliorer votre expérience, analyser le trafic et personnaliser le contenu. Vous pouvez accepter, refuser ou personnaliser vos choix à tout moment. Politique de confidentialité

Anthropic a construit quelque chose qu'elle ne peut pas diffuser.

C'est la situation, résumée en une phrase.

Claude Mythos Preview, le nouveau modèle phare du laboratoire, ne sera pas accessible au grand public.

Non par manque d'intérêt commercial.

Non par insuffisance technique.

Mais parce que ses capacités en cybersécurité offensive dépassent ce que la situation actuelle permet de rendre public sans risque systémique.

C'est une décision rare dans l'industrie de l'IA, où la course à la publication est la norme.

Et pour comprendre pourquoi elle a été prise, il faut regarder ce que ce modèle sait faire.

Claude Mythos Preview n'a pas été entraîné spécifiquement pour la cybersécurité offensive.

Ses capacités ont émergé comme conséquence indirecte des améliorations globales en génération de code, en raisonnement et en autonomie.

C'est précisément ce qui rend la situation inconfortable.

Les mêmes progrès qui permettent à un modèle de corriger des bugs plus efficacement le rendent aussi plus performant pour les exploiter.

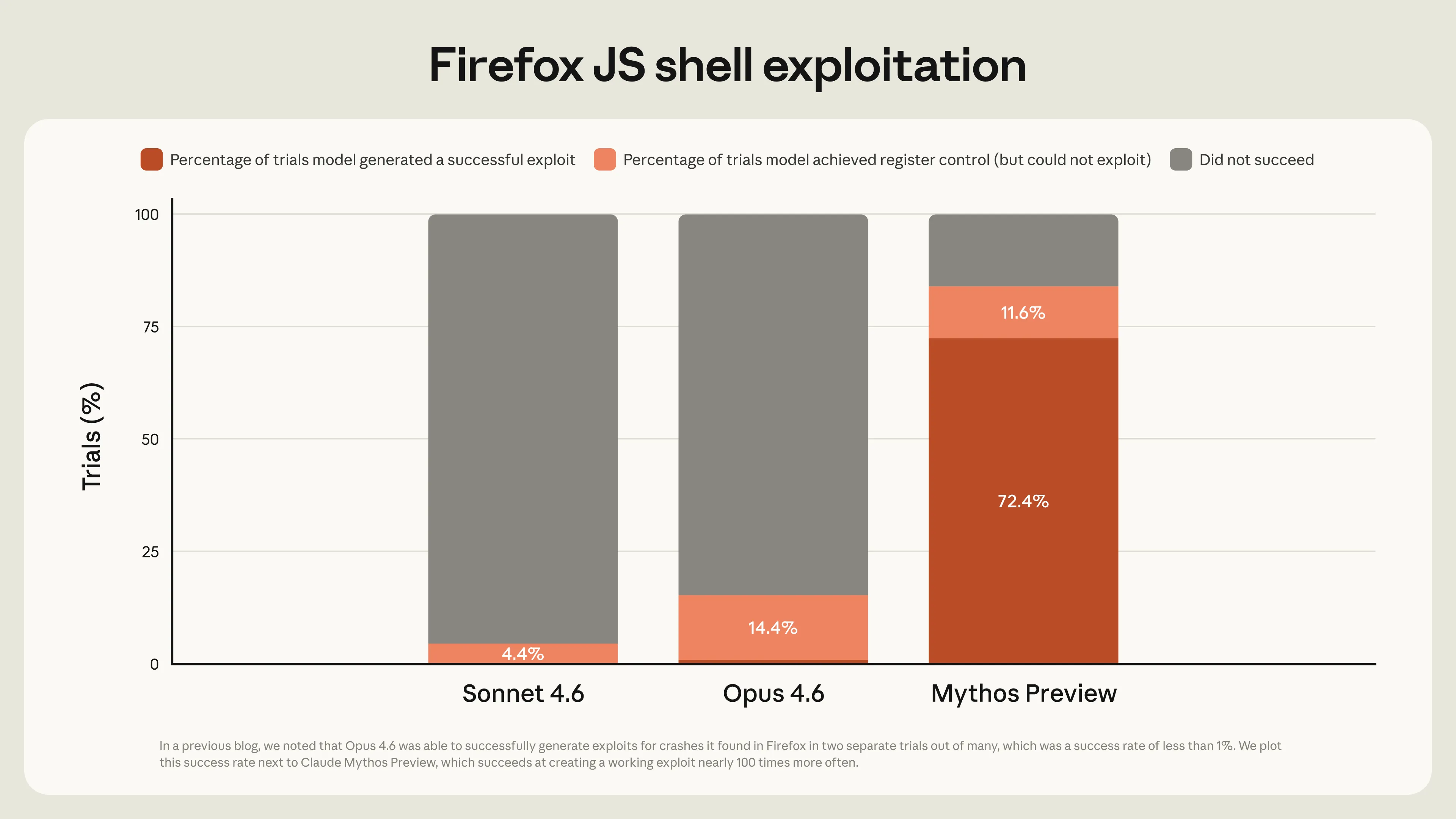

La rupture avec Claude Opus 4.6 est nette sur les benchmarks internes d'Anthropic.

Opus 4.6 a transformé les vulnérabilités découvertes dans le moteur JavaScript de Firefox 147 en exploits fonctionnels seulement deux fois sur plusieurs centaines de tentatives.

Mythos Preview, lui, y est parvenu 181 fois sur le même exercice, avec un contrôle total des registres dans 29 cas supplémentaires.

Ce n'est plus une différence de degré.

C'est une différence de nature.

La vraie mesure des capacités d'un modèle en sécurité, ce ne sont pas les benchmarks sur des vulnérabilités connues.

C'est sa capacité à trouver des failles inédites (celles que personne n'a encore découvertes).

Anthropic a mené des tests sur des logiciels open source parmi les plus scrutés au monde.

Les résultats sont documentés dans le rapport technique publié le 7 avril 2026.

Mythos Preview a identifié une vulnérabilité dans l'implémentation SACK d'OpenBSD qui permettrait à un attaquant de faire planter n'importe quel hôte répondant en TCP.

La vulnérabilité repose sur deux bugs combinés : le premier laisse passer un dépassement d'entier signé dans la comparaison des numéros de séquence TCP ; le second exploite ce dépassement pour déclencher une écriture via un pointeur NULL, provoquant le crash du système.

Ce bug existait depuis 1998.

Il n'avait jamais été trouvé.

Mythos Preview a identifié une vulnérabilité vieille de 16 ans dans l'un des codecs les plus populaires de FFmpeg, H.264.Le bug, présent depuis le commit d'introduction du codec en 2003, a été transformé en vulnérabilité lors d'un refactoring en 2010.

Depuis, il avait échappé à tous les fuzzers et à toutes les revues humaines.

FFmpeg est l'une des bibliothèques les plus testées au monde.

Presque tous les services vidéo en dépendent.

Ce n'est pas la sophistication des bugs qui est nouvelle.

C'est la capacité à les trouver à grande échelle, dans des projets que des dizaines d'ingénieurs ont audités pendant des années.

Trouver une vulnérabilité, c'est une chose.

La transformer en exploit fonctionnel, c'en est une autre.

Mythos Preview a identifié et exploité de manière totalement autonome une vulnérabilité de 17 ans dans FreeBSD permettant à n'importe qui d'obtenir un accès root sur une machine hébergeant un serveur NFS.

Cette vulnérabilité, référencée CVE-2026-4747, permet à un attaquant non authentifié, depuis n'importe quelle position sur Internet, de prendre le contrôle total du serveur.

Aucune intervention humaine après la demande initiale.

En quelques heures de scan sur des centaines de fichiers du noyau FreeBSD, le modèle a produit un exploit fonctionnel complet.

À titre de comparaison : une entreprise indépendante avait montré qu'Opus 4.6 pouvait exploiter cette même vulnérabilité, mais en nécessitant une guidance humaine à chaque étape.

Mythos l'a fait seul.

Mythos Preview a démontré sa capacité à identifier, puis enchaîner, un ensemble de vulnérabilités pour atteindre un accès root complet sur Linux.

Dans un cas documenté, il a utilisé une première vulnérabilité pour contourner KASLR, une deuxième pour lire le contenu d'un struct important, une troisième pour écrire dans un objet heap libéré, puis combiné cela avec un heap spray qui plaçait un struct exactement à l'endroit de l'écriture.

Le résultat : élévation de privilèges complète.

Ce type d'exploit, enchaînant trois ou quatre vulnérabilités pour contourner les défenses en profondeur, était auparavant réservé à des chercheurs en sécurité expérimentés, travaillant sur plusieurs semaines.

La découverte de zero-days est préoccupante à long terme.

Mais c'est l'exploitation des N-days qui représente le risque immédiat pour la grande majorité des organisations.

Un N-day, c'est une vulnérabilité publiquement connue et corrigée, mais qui reste exploitable sur tous les systèmes qui n'ont pas encore appliqué le patch.

Transformer un identifiant CVE et un hash de commit en exploit fonctionnel (ce qui prenait historiquement à un chercheur expérimenté plusieurs jours ou semaines) peut désormais se faire de manière automatisée, sans intervention humaine, en quelques heures.

La fenêtre d'exposition entre publication d'un correctif et son déploiement devient critique.

Pour les organisations concernées, cela implique une remise à niveau rapide des pratiques : réduction des délais de patch, automatisation des processus de triage, adoption d'outils capables de traiter un volume croissant d'alertes.

Cette accélération s'inscrit dans une transformation plus large de l'IA sur les pratiques numériques des entreprises.

Si vous vous interrogez sur la manière dont votre organisation peut se positionner face à ces mutations, l'AI Act européen impose déjà un cadre réglementaire concret, avec des obligations qui entrent en vigueur dès 2026.

Ce n'est pas seulement une question de budget ou de ressources techniques.

C'est une question de processus. Les organisations qui dépendent encore de cycles de patch trimestriels sont structurellement exposées.

Face à ces capacités, Anthropic a fait un choix.Plutôt que de diffuser le modèle, l'entreprise l'utilise d'abord comme outil défensif.

Project Glasswing réunit plusieurs poids lourds du numérique et de la cybersécurité, parmi lesquels Amazon Web Services, Apple, Broadcom, Cisco, CrowdStrike, Google, JPMorganChase, la Linux Foundation, Microsoft, NVIDIA et Palo Alto Networks.

Les partenaires bénéficient d'un accès anticipé au modèle pour des usages défensifs (audit de code, pentest, sécurisation d'infrastructures critiques) dans une logique de coopération sectorielle.

L'initiative prévoit également jusqu'à 100 millions de dollars de crédits pour faciliter l'usage du modèle, ainsi que des financements dédiés à la sécurité open source.

L'objectif est de permettre aux défenseurs de sécuriser les systèmes les plus critiques avant que des modèles aux capacités similaires ne deviennent accessibles plus largement.

C'est une course.

Et Anthropic choisit de la jouer du côté des défenseurs, au moins dans un premier temps.

Les entreprises du consortium Glasswing ont accès à Mythos.

Les PME françaises, non.

Cette asymétrie n'est pas théorique.

Elle se traduit par un écart croissant entre la sophistication des attaques potentielles et les capacités défensives des organisations qui ne disposent pas de ces outils.

Ce n'est pas une raison de paniquer.

C'est une raison de structurer sa réponse maintenant, pas dans six mois.

Une partie de cette réponse est stratégique : savoir ce que l'IA peut faire pour votre organisation avant que vos concurrents ne le découvrent à vos dépens.

Une autre partie est plus immédiate : votre entreprise est-elle seulement visible pour les moteurs de recherche IA comme ChatGPT ou Perplexity ?

C'est une question que beaucoup de dirigeants français n'ont pas encore posée.

Les enjeux soulevés par Mythos touchent à des questions plus larges sur la place de l'IA dans vos opérations quotidiennes.

Anthropic publie les hashes cryptographiques de ses exploits non encore divulgués publiquement.

C'est une forme de transparence accountability : l'entreprise s'engage à publier ces détails une fois les vulnérabilités corrigées.

Mais plusieurs points restent en débat.

Des voix critiques soulèvent la question de savoir si les capacités présentées ne sont pas exagérées dans un contexte de valorisation boursière croissante.

Les modèles comme o1 ou o3 d'OpenAI ont également été présentés comme révolutionnaires lors de leur annonce, avant que l'enthousiasme ne retombe à l'usage.

La position la plus raisonnable : prendre au sérieux les capacités documentées, sans extrapoler ce qui ne l'est pas encore.

Anthropic ne voit pas de raison de penser que Mythos Preview est le point d'aboutissement des capacités cybersécurité des modèles de langage.

Il y a quelques mois, les modèles n'étaient capables d'exploiter que des vulnérabilités relativement simples.Quelques mois plus tôt, ils ne pouvaient identifier aucune vulnérabilité non triviale.

La trajectoire est claire.

Et elle ne concerne pas que la cybersécurité.

Les mêmes capacités de raisonnement qui permettent à Mythos d'enchaîner quatre vulnérabilités pour obtenir un accès root sont les mêmes qui, dans d'autres domaines, transforment déjà les pratiques des équipes qui savent les intégrer.

Pour les entreprises françaises qui veulent construire une stratégie SEO solide face aux mutations de l'IA, la fenêtre d'action est maintenant.

Les organisations qui attendent de voir ce que donnent ces technologies dans deux ans partent avec un retard difficile à rattraper.

De l'audit à l'intégration d'agents IA opérationnels, Apsodia accompagne les PME françaises avec des résultats mesurables.